渗透测试信息收集之域名信息、子域名信息、IP信息、端口信息

渗透测试路线图-渗透测试基础-信息收集-域名信息收集/IP信息收集/端口信息收集

域名信息收集

什么是信息收集

信息收集是指通过各种方式获取所需要的信息,以便我们在后续的渗透过程更好的进行

比如目标站点IP、中间件、脚本语言、端口、邮箱等等。信息收集包含资产收集但不限于资产收集

信息收集的意义

- 信息收集是渗透测试成功的保障

- 更多的暴露面

- 更大的可能性

信息收集的分类

- 主动信息收集

通过直接访问网站在网站上进行操作、对网站进行扫描等,这种是有网络流量经过目标服务器的信息收集方式

- 被动信息收集

基于公开的渠道,比如搜索引擎等,在不与目标系统直接交互的情况下获取信息,并且尽量避免留下痕迹

收集哪些信息

- 服务器信息(端口、服务、真实IP)

- 网站信息(网站架构(操作系统、中间件、数据库、编程语言)、指纹信息、WAF、敏感目录、敏感文件、源码泄露、旁站查询、C段查询)

- 域名信息(whois、备案信息、子域名)

- 人员信息(姓名、职务、生日、联系电话、邮件地址)

域名介绍

域名(Domain Name),简称域名、网域,是由一串用点分隔的名字组成的Internet上某一台计算机或计算机组的名称,用于在数据传输时标识计算机的电子方位(有时也指地理位置)

DNS(域名系统,Domain Name System)是互联网的一项服务

它作为将域名和IP地址相互映射的一个分布式数据库,能够使人更方便地访问互联网

| 顶尖域名 | 二级域名 | 三级域名 |

|---|---|---|

| .com | http://baidu.com | www.baidu,com |

| 政府域名 | 商业域名 | 教育域名 |

| .gov | .com | .edu |

Whois

whois是用来查询域名的IP以及所有者等信息的传输协议。就是一个用来查询域名是否被注册,以及注册域名的详细信息的数据库(如域名所有人,域名注册商)

Whois查询

whois查询的重要性:通过whois查询可以获得域名注册者邮箱地址等信息

一般情况下对于中小型网站域名注册者就是网站管理员

利用搜索引擎对whois查询到的信息进行搜索,获取更多域名注册者的个人信息

查询方法

Web接口查询力

https://whois.aliyun.com/ whois查询-中国万网

全球whois查询 https://www.whois365.com/cn/

站长之家 http://whois.chinaz.com/

whois命令行查询

Whois http://baidu.com

web接口查询

备案信息查询:

http://www.beianbeian.com/

http://www.beian.gov.cn/portal/registerSys

http://icp.chinaz.com

注册人/邮箱反查

先通过whois获取注册人和邮箱,再通过注册人和邮箱反查域名

缺点是很多公司都是DNS解析的运营商注册的,查到的是运营商代替个人和公司注册的网站信息

https://whois.chinaz.com/reverse?ddlSearchMode=1

http://whois.4.cn/reverse

https://whois.aizhan.com/

子域名信息收集

子域名介绍

子域名指二级域名,二级域名是顶级域名(一级域名)的下一级

比如 http://mail.heetian.com和 http://bbs.heetian.com是 http://heetian.com的子域,而 http://heetian.com则是顶级域名.com的子域

谷歌搜索引擎

site: http://hetianlab.com

还有更多使用方法,可以到CSDN看这篇帖子

第三方网站查询

https://dnsdumpster.com

http://tool.chinaz.com/subdomain

网络空间安全搜索引擎

https://fofa.so/

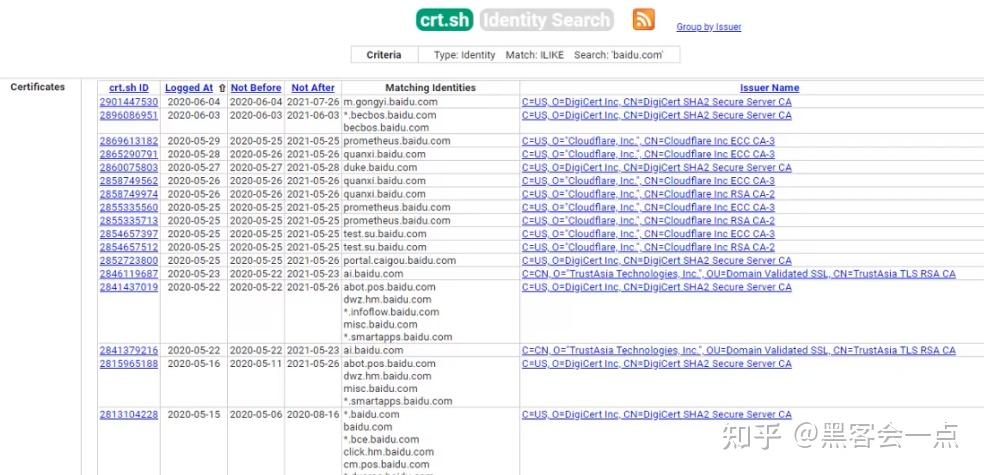

ssl证书查询

https://crt.sh/

Js文件发现子域名

查看网页源代码从主域名里找子域名

https://github.com/Threezh1/JSFinder

kali克隆:

# git clone https://github.com/Threezh1/JSFinder

子域名挖掘机

layer

原理是通过字典跑,太慢了就没演示了

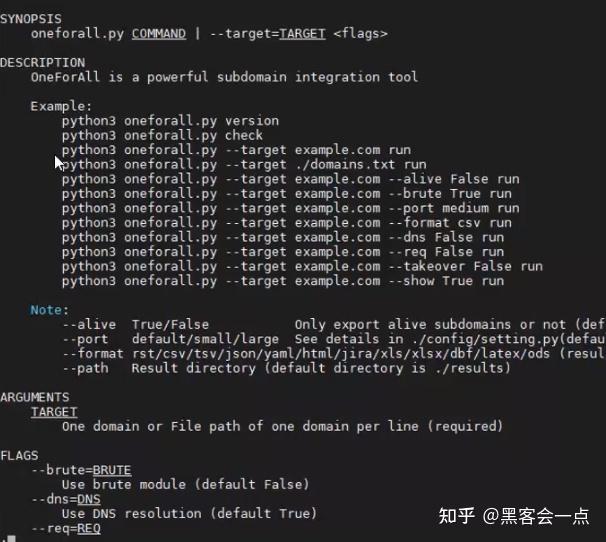

OneForAll

优点:功能强大

缺点:需要api

IP信息收集

IP反查域名

http:/ http://lstool.chinaz.com/same

https://tools.ipip.net/ipdomain.php

如果渗透目标为虚拟主机,那么通过IP反查到的域名信息很有价值,因为一台物理服务器上面可能运行多个虚拟主机

这些虚拟主机有不同的域名,但通常共用一个IP地址

如果你知道有哪些网站共用这台服务器,就有可能通过此台服务器上其他网站的漏洞获取服务器控制权,进而迂回获取渗透目标的权限,这种技术也称为旁注

域名查询IP

IP/IPv6查询,服务器地址查询 - 站长工具

ping一下需要查询的IP或者用站长之家IP查询接口进行查询

CDN

CDN即内容分发网络

CDN是构建在网络之上的内容分发网络,依靠部署在各地的边缘服务器,通过中心平台的负载均衡、内容分发、调度等功能模块,使用户就近获取所需内容,降低网络拥塞,提高用户访问响应速度和命中率

判断CDN

多地ping,看延迟和IP端口

http://ping.chinaz.com/

http://www.webkaka.com/Ping.aspx

绕过CDN

1.国外访问

https://asm.ca.com/en/ping.php

2.查询子域名的IP

3.收集phpinfo文件

4.Mx记录邮件服务

5.查询历史DNS记录

查看IP与域名绑定的历史记录,可能会存在使用CDN 前的记录

域名注册完成后首先需要做域名解析,域名解祈就是把域名指向网站所在服务器的IP,让人们通过注册的域名可以访问到网站

IP地址是网络上标识服务器的数字地址,为了方便记忆,使用域名来代替IP地址

域名解析就是域名到P地址的转换过程,域名的解析工作由DNS服务器完成

DNS服务器会把域名解祈到一个P地址然后在此/P地址的主机上将一个子目录与域名绑定

域名解析时会添加解析记录,这些记录有:A记录、AAAA记录,CNAME记录、MX记录、NS记录、TXT记录SRV记录、URL转发。

https://dnsdb.io/zh-cn/

https://securitytrails.com/

https://http://x.threatbook.cn/

- A记录:将域名指向一个IPv4地址(例如:∶100.100.100.100),需要增加A记录

- NS记录:域名解析服务器记录,如果要将子域名指定某个域名服务器来解析,需要设置NS记录

- SOA记录:SOA叫做起始授权机构记录,NS用于标识多台域名解析服务器,SOA记录用于在众多NS记录中标记哪一台是主服务器

- MX记录:建立电子邮箱服务,将指向邮件服务器地址,需要设置MX记录。建立邮箱时,一般会根据邮箱服务商提供的MX记录填写此记录

- TXT记录:可任意填写,可为空。一般做一些验证记录时会使用此项,如:做SPF(反垃圾邮件)记录

C端存活主机探测

Nmap

nmap -sP http://www.XXX.com/24 ll nmap -sP 192.168.1.*

Cwebscanner

快速扫描C段web应用,获取请求状态code、server、title信息

支持域名或ip地址形式,默认扫描80端口

支持自定义端口扫描

端口信息

端口简介

在Internet上,各主机间通过TCP/IP协议发送和接受数据包,各个数据包根据其目的主机的IP地址来进行互联网络中的路由选择,从而顺利的将数据包顺利的传送给目标主机

协议端口

根据提供服务类型的不同,端口可分为以下两种:

TCP端口:TCP是一种面向连接的可靠的传输层通信协议

UDP端口:UDP是一种无连接的不可靠的传输层协议

TCP协议和UDP协议是独立的,因此各自的端口号也互相独立

端口类型

周知端口:众所周知的端口号,范围:O-1023,如80端口是WWW服务

动态端口:一般不固定分配某种服务,范围:49152-65535

注册端口:范围:1024-49151,用于分配给用户进程或程序

端口作用

把服务器比作房子,而端口可比作门

窃贼想要在没经过房子主人允许进入房子,就需要破门而入

窃贼在破门之前,得先了解到房子开了几扇门,门后是什么东西,也就是踩点;踩点得到的信息越多对于窃贼顺利的窃取有价值的东西至关重要

渗透端口

- 端口:21 服务:ftp/tftp/vsftpd文件传输协议 入侵方式:爆破/嗅探/溢出/后门

- 端口:22 服务:SSH远程连接 入侵方式:爆破/openssh漏洞

- 端口:23 服务:telnet远程连接 入侵方式:爆破/嗅探/弱口令

- 端口:25 服务:SMTP邮件服务 入侵方式:邮件伪造

- 端口:53 服务:DNS域名解析系统 入侵方式:域传送/劫持/缓存设备/欺骗

- 端口:67/68 服务:dhcp服务 入侵方式:劫持/欺骗

- 端口:110 服务:pop3 入侵方式:爆破/嗅探

- 端口:139 服务:Samba服务 入侵方式:爆破/未授权访问/远程命令执行

- 端口:143 服务:Imap协议 入侵方式:爆破

- 端口:161 服务:SNMP协议 入侵方式:爆破/搜集目标内网信息

- 端口:389 服务:Ldap目录访问协议 入侵方式:注入/未授权访问/弱口令

- 端口:445 服务:smb 入侵方式:ms17-010/端口溢出

- 端口:512/513/514 服务:Linux Rexec服务 入侵方式:爆破/Rlogin登录

- 端口:873 服务Rsync服务 入侵方式:文件上传/未授权访问

- 端口:1080 服务:socket 入侵方式:爆破

- 端口:1352 服务:Lotus domino邮件服务 入侵方式:爆破/信息泄露

- 端口:1433 服务:mssql 入侵方式:爆破/注入/SA弱口令

- 端口:1521 服务:oracle 入侵方式:爆破/注入/TNS爆破/反弹shell

- 端口:2049 服务:Nfs服务 入侵方式:配置不当

- 端口:2181 服务:zookeeper服务 入侵方式:未授权访问

- 端口:2375 服务:docket remote api 入侵方式:未授权访问

- 端口:3306 服务:mysql 入侵方式:爆破/注入

- 端口:3389 服务:Rdp远程桌面链接 入侵方式:爆破/shift后门

- 端口:4848 服务:GlassFish控制台 入侵方式:爆破/认证绕过

- 端口:5000 服务:sybase/DB2数据库 入侵方式:爆破/注入/提权

- 端口:5432 服务:postgresql 入侵方式:爆破/注入/缓冲区溢出

- 端口:5632 服务:pcanywhere服务 入侵方式:抓密码/代码执行

- 端口:5900 服务:vnc 入侵方式:爆破/认证绕过

- 端口:6379 服务:redis数据库 入侵方式:未授权访问/爆破

- 端口:7001/7002 服务:weblogic 入侵方式:java反序列化/控制台弱口令

- 端口:8069 服务:zabbix服务 入侵方式:远程命令执行/注入

- 端口:8161 服务:activemq 入侵方式:弱口令/写文件

- 端口:8080/8089 服务:Jboss/Tomcat/Resin 入侵方式:爆破/PUT文件上传/反序列化

- 端口:8083/8086 服务:influxDB 入侵方式:未授权访问

- 端口:9000 服务:fastcgi 入侵方式:远程命令执行

- 端口:9090 服务:websphere控制台 入侵方式:爆破/反序列化/弱口令

- 端口:9200/9300 服务:elasticsearch 入侵方式:远程代码执行

- 端口:11211 服务:memcached 入侵方式:未授权访问

- 端口:27017/27018 服务:mongodb 入侵方式:未授权访问/爆破

端口介绍

FTP-21

FTP:文件传输协议,使用TCP端口20、21,20用于传输数据,21用于传输控制信息

- ftp基础爆破: owasp的Bruter,hydra以及msf中的ftp爆破模块

- ftp匿名访问:用户名: anonymous密码:为空或者任意邮箱

- vsftpd后门: vsftpd 2到2.3.4版本存在后门漏洞,通过该漏洞获取root权限

- 嗅探: ftp使用明文传输,使用Cain进行渗透(但是嗅探需要在局域网并需要欺骗或监听网关)

- ftp远程代码溢出

- ftp跳转攻击

SSH-22

SSH: (secure shell)是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议

- 弱口令,可使用工具hydra,msf中的ssh爆破模块

- SSH后门

- openssh 用户枚举CVE-2018-15473

Telnet-23

Telnet协议是TCP/IP协议族中的一员,是Internet远程登录服务的标准协议和主要方式

- 暴力破解,使用hydra,或者msf中telnet模块对其进行破解。

- 在linux系统中一般采用SSH进行远程访问,传输的敏感数据都是经过加密的。而对于windows下的telnet来说是脆弱的,因为默认没有经过任何加密就在网络中进行传输。使用cain等嗅探工具可轻松截获远程登录密码

SMTP-25/465

smtp:邮件协议,在linux中默认开启这个服务,可发送钓鱼邮件默认端口:25 (smtp)、 465 (smtps)

- 爆破:弱口令,使用hydra

- SMTP无认证伪造发件人

www-80

为超文本传输协议(HTTP)开放的端口,主要用于万维网传输信息的协议

- 中间件漏洞,如llS、apache、nginx等

- 80端口一般通过web应用程序的常见漏洞进行攻击

NetBIOS SessionService-139/445

139用于提供windows文件和打印机共享及UNIX中的Samba服务

445用于提供windows文件和打印机共享

- 对于开放139/445端口,尝试利用MS17010溢出漏洞进行攻击

- 对于只开放445端口,尝试利用MSO6040、MSO8067溢出漏洞攻击

- 利用IPC$连接进行渗透

MySQL-3306

3306是MYSQL数据库默认的监听端口

- mysql弱口令破解

- 弱口令登录mysql,上传构造的恶意UDF自定义函数代码,通过调用注册的恶意函数执行系统命令

- SQL注入获取数据库敏感信息,load_file()函数读取系统文件,导出恶意代码到指定路径

NetBIOS SessionService-139/445

139用于提供windows文件和打印机共享及UNIX中的Samba服务

445用于提供windows文件和打印机共享

- 对于开放139/445端口,尝试利用MS17010溢出漏洞进行攻击

- 对于只开放445端口,尝试利用MS06040、MS08067溢出漏洞攻击

- 利用IPC$连接进行渗透

RDP-3389

3389是windows远程桌面服务默认监听的端口

- RDP暴力破解攻击

- MS12_020死亡蓝屏攻击

- RDP远程桌面漏洞(CVE-2019-0708)

- MSF开启RDP、注册表开启RDP

Redis-6379

开源的可基于内存的可持久化的日志型数据库

- 爆破弱口令

- redis未授权访问结合ssh key提权

- 主从复制rce

Weblogic-7001

- 弱口令、爆破,弱密码一般为weblogic/Oracle@123 or weblogic

- 管理后台部署war包后门

- weblogic sSRF

- 反序列化漏洞

Tomcat-8080

- Tomcat远程代码执行漏洞(CVE-2019-0232)

- Tomcat任意文件上传(CVE-2017-12615)

- tomcat管理页面弱口令getshell

端口扫描

Nmap介绍

Network Mapper,是一款开放源代码的网络探测和安全审核的工具

nmap参考指南(中文版) https://nmap.org/man/zh/

NMAP功能介绍

- 检测网络存活主机(主机发现)

- 检测主机开放端口(端口发现或枚举)

- 检测相应端口软件(服务发现)版本

- 检测操作系统,硬件地址,以及软件版本

- 检测脆弱性的漏洞(nmap的脚本)

端口状态

Open:端口开启,数据有到达主机,有程序在端口上监控

Closed:端口关闭,数据有到达主机,没有程序在端口上监控

Filtered:数据没有到达主机,返回的结果为空,数据被防火墙或IDS过滤

UnFiltered:数据有到达主机,但是不能识别端口的当前状态

Open|Filtered:端口没有返回值,主要发生在UDP、IP、FIN、NULL和Xmas扫描中

Closed|Filtered:只发生在IP ID idle扫描

基础用法

nmap -A -T4 192.168.1.1

Nmap使用-T(0-5)可以启用时序选项)对于时序想选这里有0~5不同的选项.

-TO(偏执的):非常慢的扫描,用于IDS逃避.

-T1(鬼崇的):缓慢的扫描,用于IDS逃避.

-T2(文雅的):降低速度以降低对带宽的消耗,此选项一般不常用.

-T3(普通的):默认,根据目标的反应自动调整时间.

-T4(野蛮的):快速扫描,常用扫描方式,需要在很好的网络环境下进行扫描,请求可能会淹没目标.

-T5(疯狂的):急速扫描,这种扫描方式以牺牲准确度来提升扫描速度.

用法指令

- 单一主机扫描:namp 192.168.1.2

- 子网扫描: namp 192.168.1.1/24

- 多主机扫描: nmap 192.168.1.1 192.168.1.10

- 主机范围扫描: namp 192.168.1.1-100

- IP地址列表扫描: nmap -il target.txt

- 扫描除指定IP外的所有子网主机:nmap 192.168.1.1/24 --exclude 192.168.1.1

- 扫描除文件中IP外的子网主机:nmap 192.168.1.1/24 --excludefile xxx.txt

- 扫描特定主机上的80,21,23端口:nmap -p 80,21,23 192.168.1.1

- 探测存活主机

nmap -sn -v -T4 -oG Discovery.gnmap 172.26.1.0/24

grep "Status: Up" Discovery.gnnirap | cut -f 2 -d ' '> liveHosts.txt

- 扫描全部端口:nmap -sS -v -T4 -Pn -p 0-65535 -oN FullTCP -iL liveHosts.txt

扫描全部端口的各个要素解释:

-sS:SYN扫描,又称为半开放扫描,它不打开一个完全的TCP连接,执行得很快,效率高(一个完整的tcp连接需要3次握手,而-S选项不需要3次握手)

优点: Nmap发送SYN包到远程主机,但是它不会产生任何会话,目标主机几乎不会把连接记入系统日志。(防止对方判断为扫描攻击),扫描速度快,效率高,在工作中使用频率最高

缺点:它需要root/administrator权限执行

-Pn:扫描之前不需要用ping命令,有些防火墙禁止ping命令。可以使用此选项进行扫描

-iL:导入需要扫描的列表

nmap漏洞扫描

- nmap.exe -p445 -v --script smb-ghost 192.168.1.0/24

历史漏洞信息

http://wy.zone.ci

https://wooyun.kieran.top/#!/

https://www.exploit-db.com/

https://wiki.O-sec.org/#/md

https://www.seebug.org